Joe Grand - etyczny haker i YouTuber, który jest powszechnie znany ze swoich projektów związanych z portfelami kryptowalutowymi, z powodzeniem odzyskał https://www.youtube.com/watch?v=o5IySpAkThg z portfela oprogramowania, który był zablokowany przez ponad dekadę, kwotę bitcoinów zmieniającą życie, obecnie wycenianą na 3 miliony dolarów. Ten wspaniały wyczyn techniczny był wynikiem poważnej inżynierii wstecznej i polowania na błędy przeprowadzonego przez Joe i jego przyjaciela Bruno, który również jest hakerem wagi ciężkiej.

Założenie

Tytułowy portfel Bitcoin został zabezpieczony przy użyciu złożonego, 20-znakowego hasła wygenerowanego przez słynne oprogramowanie do generowania haseł o nazwie RoboForm. Jego właściciel, Michael, użył tego oprogramowania do wygenerowania bezpiecznego hasła, które było następnie przechowywane w kontenerze TrueCrypt. Pech chciał, że zaszyfrowana partycja uległa uszkodzeniu, pozostawiając Michaela bez możliwości odwołania się i uniemożliwiając dostęp do jego środków.

Biorąc pod uwagę niezwykle złożony i długi charakter hasła, tradycyjny <link www.fortinet.com/resources/cyberglossary/brute-force-attack. - external-link-new-window></nodeepl>brute-forcing attacks<nodeepl></link></nodeepl> były całkowicie nierealne. Patrząc z perspektywy Joe, prawdopodobieństwo poprawnego "odgadnięcia" hasła byłoby tak kłopotliwe, jak znalezienie konkretnej kropli wody we wszystkich oceanach Ziemi - zadanie, którego zwykły śmiertelnik nigdy nie miałby nadziei osiągnąć. Mówi się jednak, że gdzie są chęci, tam zawsze znajdą się środki, a Joe wkrótce zrobił duży krok naprzód

Pierwszy przełom

Do akcji wkroczył Bruno - etyczny haker i częsty współpracownik Joe Granda. Bogate doświadczenie Bruno w inżynierii wstecznej oprogramowania wkrótce okaże się dobrodziejstwem prowadzącym do sukcesu projektu. Biorąc pod uwagę niemożliwy do pokonania charakter ataku siłowego, duet zwrócił się w stronę poszukiwania luk w zabezpieczeniach funkcji generowania haseł RoboForm. Po zapoznaniu się z dziennikiem zmian RoboForm (który rejestruje zmiany i poprawki błędów w oprogramowaniu) odkryli, że starsze wersje RoboForm miały krytyczną wadę - "losowe" generowanie hasła wcale nie było losowe. Zasadniczo więc, odtwarzając zmienne sytuacyjne używane przez oprogramowanie do generowania haseł, teoretycznie możliwe byłoby odtworzenie dokładnych haseł.

Ghidra na ratunek

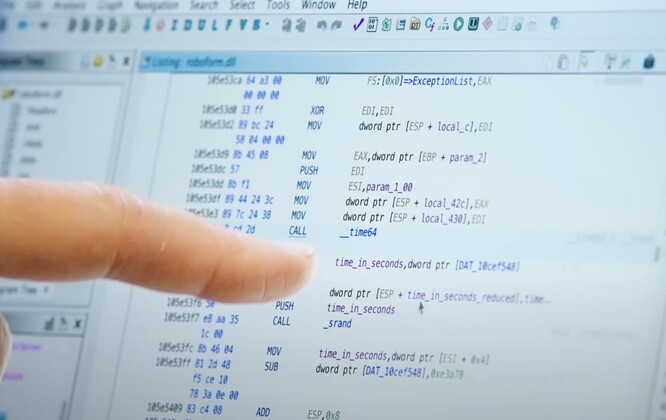

W następnej części ważne jest, abyśmy wiedzieli, co Ghidra i Cheat Engine naprawdę robią. Oba są potężnymi narzędziami szeroko stosowanymi do analizy i inżynierii wstecznej lub "dekompilacji" oprogramowania. Opracowany przez NSAghidra pozwala na dekompilację oprogramowania, umożliwiając w ten sposób inżynierom zbadanie kodu bazowego danego programu, pomagając w znalezieniu luk i błędów, które można następnie wykorzystać do tworzenia exploitów. Z drugiej strony, Cheat Engine to narzędzie do skanowania pamięci, które pozwala użytkownikowi skanować i modyfikować pamięć programu podczas jego wykonywania, umożliwiając modyfikację zachowania w czasie rzeczywistym.

Korzystając z wyżej wymienionych narzędzi, zespół był w stanie dokonać niemożliwego. Zagłębili się w wewnętrzne funkcjonowanie RoboForm, lokalizując bardzo specyficzny segment kodu odpowiedzialny za faktyczne generowanie hasła. Po dalszej inspekcji odkryli, że funkcja faktycznie wykorzystywała czas systemowy jako swego rodzaju wartość początkową do wygenerowania hasła. Jest to dokładne przeciwieństwo tego, czego można oczekiwać od oprogramowania do generowania haseł, ponieważ wynikowe hasło można łatwo odtworzyć, po prostu zmieniając czas systemowy. Jednak dla Michaela to, co było zasadniczo wadą, wkrótce okazało się jego siatką bezpieczeństwa.

Hakowanie "czasu

Wykorzystując swoje nowe odkrycie, zespół składający się z Joe i Bruno opracował metodę cofania czasu systemowego do momentu, w którym Michael twierdził, że utworzył hasło - okres 50 dni. Odtworzyli oni wszystkie potencjalne hasła w zakresie dat, dostosowując wartość seedu czasu, mając nadzieję na znalezienie hasła wygenerowanego dokładnie w tym momencie. W ten sposób lista potencjalnie poprawnych haseł została wykładniczo zmniejszona, dzięki czemu atak brute-force był znacznie skuteczniejszy niż wcześniej.

To jednak nie był koniec trudności. Zespół napotkał jeszcze kilka przeszkód związanych z awariami oprogramowania i wyczerpującymi sesjami debugowania, ale ich wytrwałość w końcu się opłaciła. Po nieznacznej modyfikacji początkowo dostarczonych przez Michaela parametrów, które teraz wykluczały znaki specjalne, zespół ostatecznie natknął się na dokładne dopasowanie. Po znalezieniu złota Bruno ogłosił Joe swoje zwycięstwo za pomocą jednej wiadomości tekstowej - "Sukces".

Udane odzyskanie 43 BTC - wartych obecnie ponad 3 miliony dolarów - jest nie tylko znaczącą ulgą finansową dla właściciela, ale także podkreśla niezaprzeczalną wiedzę i wytrwałość duetu hakerów. Nie trzeba jednak dodawać, że od tego czasu RoboForm zaadresował tę lukę, co sprawi, że wszelkie nowsze hasła będą znacznie trudniejsze do złamania, a być może nawet niemożliwe. Dlatego konieczne jest nie tylko tworzenie silnych haseł, ale także bezpieczne zarządzanie nimi.

Zastrzeżenie: Przedstawione tutaj informacje nie powinny być wykorzystywane jako podstawa do podejmowania jakichkolwiek osobistych decyzji inwestycyjnych. Notebookcheck nie oferuje kryptowalut, NFT ani innych porad handlowych, inwestycyjnych lub finansowych.